導入事例

用途

マルチアカウント統合支援サービス

・ヒアリング

ー既存アカウント構成確認

・アカウント設計~構築

・ログ管理、通知システム設計~構築

・アカウント移行(AWS Control Tower導入)

ー既存のidcのコード化、アカウント移行

ーroute53レコードの移行設計・移行作業・管理の一元化

・運用マニュアル作成

サービスを検討された経緯と、当時の課題や懸念点

これまで、すべてのリソースを同一のAWSアカウントで管理していましたが、運用効率やセキュリティリスクの面で課題がありました。

IAM設定やアクセス制御が煩雑になり、エンジニアの負担が増加。また、リソースが集中することで、セキュリティインシデント発生時の影響範囲が広がるリスクもありました。

そこで、本番環境を既存アカウントに残しつつ、ステージングや開発環境を新しいアカウントへ分離することで、運用効率の向上とセキュリティリスクの低減を図ることにしました。加えて、サービス拡大を見据え、AWS Control Towerの導入やセキュリティサービスの活用も検討しました。

しかし、社内リソースが不足しており、迅速な対応が難しい状況だったため、プロジェクト推進には外部パートナーの支援が不可欠でした。

クロスパワーを選んだ理由

今回のようなAWSアカウント分離の作業は基本的には今後何度もおこなうような作業ではないため、AWSのアカウント分離の経験が豊富な外部パートナーにお任せしたいという思いがありました。

クロスパワーを選定した理由は、その高い専門性と柔軟な対応力にありました。クロスパワーはAWSのベストプラクティスに基づいた設計・構築の豊富な実績を持ち、AWS の導入やTerraformコードの最適化にも対応可能でした。また、インゲージ特有の運用要件や課題をしっかりとヒアリングし、それに応じた適切なソリューションを迅速に提案して下さいました。プロジェクト初期段階から透明性の高い進行管理と丁寧な対応を行っていただき、安心して任せることができるパートナーであると感じました。

クロスパワーでのシステム開発のご感想

AWS Control TowerとAWS Organizationsを活用し、ベストプラクティスに基づいたAWSアカウントの階層構造をご提案いただいたことで、各アカウントの役割分担や担当者が明確になりました。この結果、IAM設定やアクセス制御が簡素化され、エンジニアの負担が軽減されたとともに、セキュリティリスクも低減されました。

保守性が低かった既存のTerraformコードを整理いただいたことで、運用の効率化と将来的な環境変更への柔軟性が向上しました。クロスパワーの高い技術力と柔軟な対応のおかげで、複雑な要件やスケジュール調整にも問題なく対応していただき、安心してプロジェクトを進めることができました。

また、AWS Organizationsの組織間でのAWSアカウント移行においては、S3、DynamoDB、ElastiCacheといったサービスの移行も含まれていましたが、事前検証や手順の明確化をしていただいたことで、問題なく移行を完了できました。

今後も機会がありましたら、クロスパワーさんにお願いしたいと考えております。

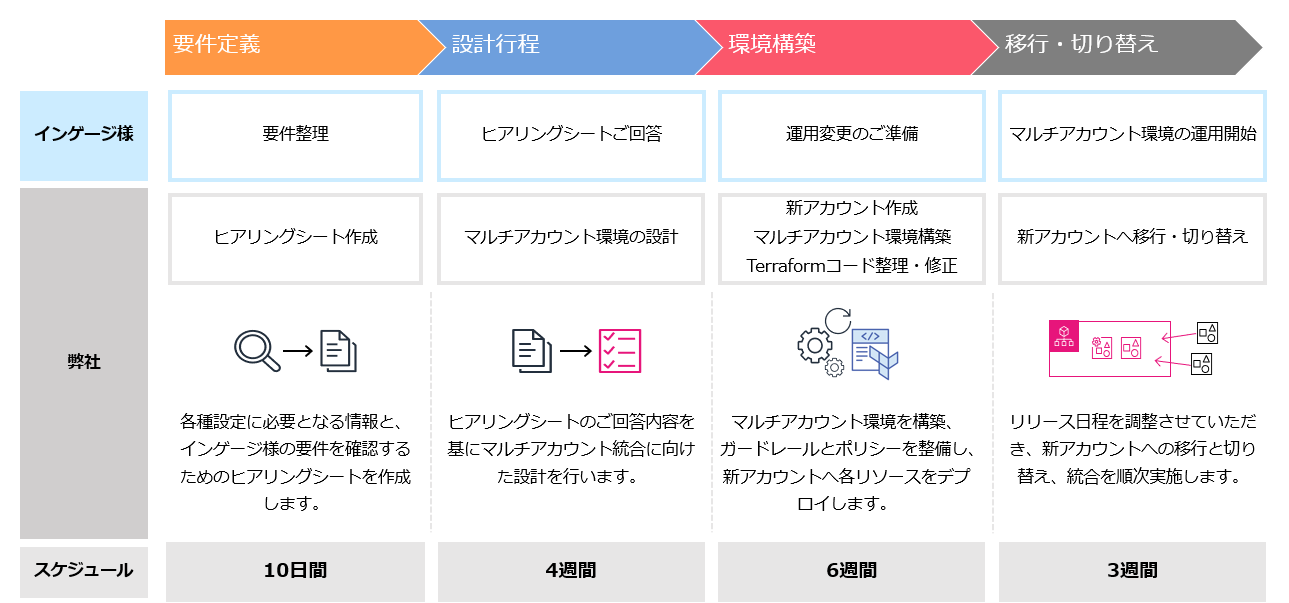

作業ステップ

こちらの企業様の導入サービス

利用AWSサービス

AWS Control Tower,Organizations,Cloudtrail,Security Hub,Detective,GuardDuty,Inspector, IAM Identity Center, Trusted Advisor, config, AWS Health,Compute Optimizer, Cost Optimization Hub, IAM Access Analyzer

SERVICE-サービス一覧-

- AWS導入

- クラウドファイル共有・バックアップ

- クラウドへの移行

- アプリケーション

- サーバー構築・移行

- Webシステム開発

- ECシステム

- システム監視

- ネットワーク・VPN